英特尔经纪人公司(IntelBroker)是网络犯罪领域最突出的人物之一,它留下了一系列备受瞩目的数据泄露和勒索软件攻击事件,给企业巨头和政府实体带来了巨大的冲击。KELA 的一份详细报告揭示了 IntelBroker 的运营、战术和数字足迹,为全球网络安全专业人员提供了重要的见解。

IntelBroker 于 2022 年末出现,最初在 BreachForums 上掀起波澜,并迅速获得了熟练操作勒索软件的声誉。随着时间的推移,他逐渐转变为领导角色,最终控制了黑客活动的中心 BreachForums。他的产品组合包括对 AMD、欧洲刑警组织和思科的入侵,赎金支付完全使用 Monero (XMR)。

KELA 指出:“IntelBroker 通过将技术专长与对操作安全(OpSec)的高度重视相结合,在网络犯罪界脱颖而出,”确保了他的活动始终保持匿名。”

报告通过对公开来源情报(OSINT)的细致分析,揭示了 IntelBroker 行动的重要细节。其中包括:

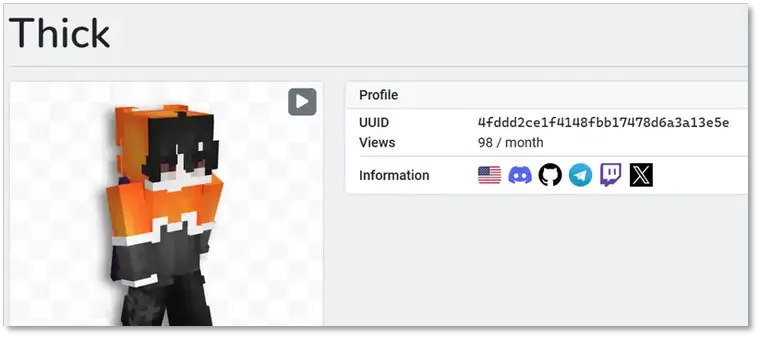

IntelBroker 在 NameMC 网站上的 Minecraft 用户 | 来源:KELA

- 电子邮件轨迹: 发现了四个与 IntelBroker 相关的经过验证的电子邮件地址,域名包括 cock.li、proton.me 和 national.shitposting.agency。这些地址与 X(前 Twitter)、亚马逊和微软等平台上的账户有关联。其中一封邮件被追踪到瑞典,很可能是通过 VPN 使用。

- VPN 的使用: 据记录,IntelBroker 严重依赖 Mullvad 和 TunnelBear 等注重隐私的 VPN。连接被追踪到塞尔维亚、阿什伯恩(弗吉尼亚州)和阿姆斯特丹的地理位置,这暗示着他在精心策划掩盖自己的真实位置。

- Minecraft 连接: 令人惊讶的是,IntelBroker 的数字足迹延伸到了 Minecraft 社区,他在那里与两个账户建立了联系: “ClamAV “和 ”Thick”。泄露的数据显示,这两个账户的 IP 地址分别位于塞尔维亚、荷兰和佛罗里达州。

- 与 AgainstTheWest 的可能联系: KELA 发现,IntelBroker 与黑客组织 AgainstTheWest 在风格和行动上有重叠之处,包括在其简介中使用了相同的 XMR 加密地址。

IntelBroker 的网络犯罪方式反映了一种复杂的策略:

- 初始访问: 利用面向公众的系统(如 Jenkins 服务器)的漏洞,或利用从信息窃取者那里窃取的凭证。

- 持久性和权限升级: 采用高级技术保持长期访问权限并获得更高的网络权限。

- 数据渗透和货币化: 他以高价值资产为目标,利用直接销售和勒索来实现利润最大化。

KELA 的分析凸显了 OSINT 在揭露现代网络犯罪分子的隐藏网络和行动方面的威力。从电子邮件轨迹到 Minecraft 帐户,这些洞察力为执法部门和旨在加强防御的私营机构提供了宝贵的情报。

KELA 强调说:“IntelBroker 的资料凸显了 OSINT 和数据泄露在了解现代网络威胁方面日益增长的重要性。”